AIを活用したリアルタイムの脅威インテリジェンスでサイバー脅威に対抗する方法

|

多くの企業のセキュリティ運用センター チームにとって、サイバー攻撃に対する防御は、ますます高度化する脅威と、リモート ワークや、権限のないユーザーにシステムへの無数のアクセス ポイントを提供する多数のクラウド コンピューティング アプリケーションに起因する攻撃対象領域の拡大に直面しているため、主に事後対応的な対策となっています。

セキュリティ インシデントに迅速かつ徹底的に対応することが重要ですが、インシデントがどのように、いつ、なぜ発生したかという全体像を理解することも重要です。総合的な防御を行わずにサイバー脅威に対応すると、セキュリティ脅威は封じ込められたものの、サイバー攻撃者が再び同じサイバー攻撃手法を悪用するのを待つだけという、終わりのない悪循環に陥る可能性があります。 残念ながら、組織がサイバー脅威を封じ込め始めると、その行動が脅威の実行者にとっての警鐘となり、サイバー攻撃を加速させたり、テクノロジーを変更したりするよう促す可能性があります。したがって、セキュリティ オペレーション センター チームにとって、サイバー脅威インシデントがどのように、いつ、なぜ発生するかを分析することが重要です。 サイバー脅威インテリジェンスの重要性サイバー脅威インテリジェンスには、サイバー攻撃者の戦術、手法、手順に関する情報が含まれており、企業はサイバーセキュリティ プログラムについてより情報に基づいたデータ主導の意思決定を行うことができ、今日のサイバー攻撃に対するより効果的な保護、検出、対応を推進できます。 ガートナーは、「資産に対する既存または新たな脅威や侵害に関するコンテキスト、メカニズム、指標、影響、実用的な推奨事項などの証拠に基づく知識は、その脅威や侵害に対する組織の対応に関する意思決定に役立てることができます」と述べています。 サイバー脅威インテリジェンスは、企業が盲点を特定し、セキュリティ運用センター チームに脅威の状況に関する貴重な洞察を提供し、最終的にリスクを軽減するのに役立ちます。セキュリティアナリストは、脅威インテリジェンスを適用してサイバー攻撃者とその TTP の関係を特定し理解することで、特定の環境に合わせてより効果的な予防策を講じる必要があります。 今日の企業が直面している脅威インテリジェンスの課題サイバー脅威の状況は進化し続けており、コロニアル パイプラインを標的とした DarkSide ランサムウェア キャンペーン (米国の石油会社のパイプラインが停止し、約 500 万ドルの身代金が要求された) や SUNBURST (SolarWinds のデータ侵害を引き起こし、30,000 を超える公的機関および民間組織のデータを侵害したマルウェアの亜種) などのサイバー攻撃は、今後起こることのほんの一部にすぎません。 近年、多くの企業が、新たなサイバー脅威に適切に対応し、情報に基づいた行動をとるために、サイバー脅威インテリジェンスを活用しようとしています。しかし、実際には、SOC チームは目に見える成果をほとんど得られないことがよくあります。情報セキュリティフォーラムの調査によると、同フォーラムのメンバーの 82% がサイバー脅威インテリジェンス機能を導入しており、残りの 18% が導入を計画していますが、意図した目標を達成したと考えているのは 25% のみです。 これは主に、測定値やその他の情報が遠隔地で収集され、受信デバイスに自動的に送信される膨大な量の信号およびテレメトリ データが原因で、データを効果的に処理、相関、分析できないなど、サイバー脅威インテリジェンスに共通する欠点によるものです。ほとんどの脅威インテリジェンス ソリューションは、データの統合、解析、拡充、検証に人間の介入に大きく依存しており、その分析は、修復方法や対策措置の実施方法よりも、サイバー攻撃者が誰であるかに重点が置かれすぎている可能性があります。 もう 1 つの問題は、脅威インテリジェンス ソースがサイロ化されていることが多く、セキュリティ オペレーション センター チームには、データを接続して相関させ、より完全な状況を把握するための適切なテクノロジとプロセスが不足していることです。その結果、サイバー脅威インテリジェンスの実装にはコストと時間がかかるようになり、セキュリティ担当者は意味のある洞察と役に立たない情報を区別するのに苦労しています。 脅威インテリジェンスのためのAIの活用セキュリティ インシデントのキューが引き続き増加しているため、「平均検出時間」(MTTD) や「平均対応時間」(MTTR) などの応答時間の指標も上昇しているのも当然です。こうした種類の詳細な分析を実行する上で最大の障壁の 1 つが時間とリソースであることを考えると、重要な問題は、すでに過重労働となっているセキュリティ チームにさらなる作業を追加することなく、組織が必要なインテリジェンスを取得し、評価する方法です。 サイバー脅威インテリジェンスの価値を最大限に引き出す最も効果的な方法の 1 つは、人工知能と人間の知能を組み合わせることです。そうすることで、手動で処理する必要があるデータの量と、手動でデータを相関させてコンテキスト化するために必要な時間という 2 つの大きな問題が解決されます。 AI 駆動型の自律型セキュリティ ツールを活用することで、セキュリティ専門家はこれまで行っていた労働集約的な作業の多くを削減できます。これらの AI 駆動型プラットフォームは、TTP 分析を実行し、大規模な着信脅威をリアルタイムで相関させることができます。 一部のプラットフォームでは、SOC チームが特定のインシデントを調査し、脅威が最初に出現した時期、最後に出現した時期、データ侵害の範囲に関する情報にアクセスできるコンソールも提供されています。このようなプラットフォームは、脅威の種類 (ランサムウェア キャンペーンなど) を迅速に特定し、サイバー攻撃者の各ステップが MITRE ATT&CK フレームワークの TTP にどのようにマッピングされるかについての洞察も提供できます。MITRE ATT&CK フレームワークは、サイバー攻撃者の戦術と実際の経験に基づく手法に関する、世界的にアクセス可能な知識ベースであり、クラウドソーシングによるサイバーセキュリティ防御の開発を可能にします。 結論はサイバー攻撃者は、ネットワークやシステムに侵入して攻撃するために、新しくてますます洗練された手法を採用しており、今日のセキュリティチームのほとんどは圧倒され、すべてのインシデント調査について詳細かつ有意義な分析を実行できていません。しかし、AI 駆動型の自律ツールの助けにより、SOC チームはリアルタイムの脅威モデリング、イベント相関、TTP 分析を大規模に利用できるようになり、脅威アナリストは情報に基づいたデータに基づいた意思決定を行えるようになりました。この人工知能と人間の知能の組み合わせにより、サイバーデータにコンテキスト、豊かさ、および実用性が提供され、企業はより自動化されたプロアクティブな防御アプローチと対策を講じることができるようになります。これにより、サイバー攻撃者のペースに追いつくだけでなく、常に一歩先を行くことができます。 |

<<: Pythonでグラフを描いてニューラルネットワークを理解する

>>: ゲーム「原神」では実際に深層強化学習が使われ、オープンソース化されている

推薦する

我が国の人工知能市場の規模は2022年に3705億元に達すると推定されている。

人工知能は、機械を通じて人間の思考と意思決定をシミュレートすることに重点を置いたコンピューターサイエ...

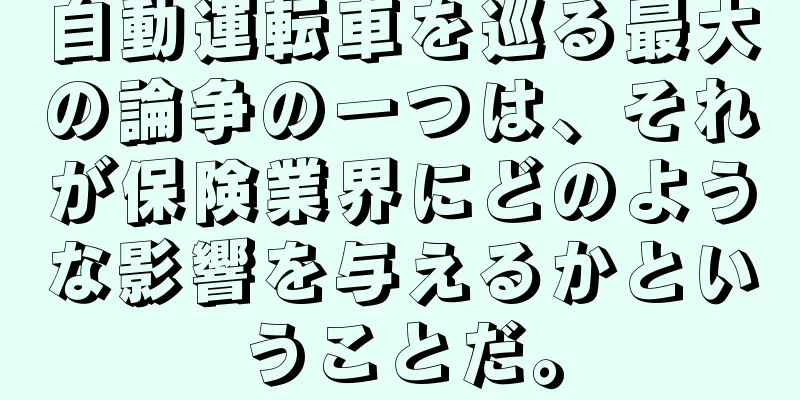

端から端まで道を切り開きます! OccWorld: 自動運転の未来に向けた 3D 占有世界モデルへの新しいアプローチ

序文と個人的な理解とても良い作品を見つけたので、皆さんと共有したいと思います!占有+世界モデルに関し...

アルトマンがOpenAIに復帰、イリヤはどこへ行くのか、内部抗争の理由は信じられない

OpenAI シリーズは終わりに近づいていますが、イースターエッグがあるとは思っていませんでした。ま...

スタンフォードグローバルAIレポート:人材需要は2年間で35倍に増加し、中国のロボット導入は500%増加

先ほど、スタンフォード グローバル AI レポートが正式に発表されました。スタンフォード大学は昨年か...

ロボットは労働者を完全に置き換えるのでしょうか?心配しないでください。人間と機械の組み合わせだけが仕事の疲れを軽減できます

英国の著名な分析機関オックスフォード・エコノミクスが発表したデータによると、今から10年後の2030...

AIはローカルアプリケーションから大規模な「AI主導」企業へと進化しました

最近、デロイト人工知能研究所は、「企業向け人工知能アプリケーションの現状レポート」と「厳選された A...

最大フロー問題の解決における画期的な進歩: 新しいアルゴリズムは「驚くほど高速」

この問題はネットワークフロー理論において非常に基本的なものです。 「新しいアルゴリズムは驚くほど高速...

GoogleのオープンソースビッグモデルGemmaは何をもたらすのか?「Made in China」のチャンスはすでに到来していることが判明

Google の珍しいオープン AI は、オープンソースのビッグモデルに何をもたらすのでしょうか? ...

AI プロジェクトを開始する前に尋ねるべき 4 つの重要な質問

今日、ますます多くの企業が人工知能プロジェクトを立ち上げていますが、成功しないプロジェクトもあります...

開発者に人気の機械学習 API 10 選

つい最近まで、人工知能には科学者が白衣を着て研究室で研究を行う必要があると考えられていました。この科...

多くの人がまだブロックチェーンについて漠然とした理解しか持っていない中、これらのブロックチェーンの応用シナリオはすでに実装されている。

1.ブロックチェーン + IP著作権最近、フェニックスオンライン書店は「フェニックスエッグ」と呼ば...

新しい機械学習アプローチによりエネルギー消費を20%削減

エンジニアは、エネルギー消費を20%以上削減できる新しい機械学習手法を開発した。このアプローチにより...